작가:

Ellen Moore

창조 날짜:

19 1 월 2021

업데이트 날짜:

2 칠월 2024

![VPN과 프록시의 원리 및 실전 사용법 예제 - [高지식] 거니](https://i.ytimg.com/vi/hjRQzHeirw8/hqdefault.jpg)

콘텐츠

소프트웨어 다운로드는 스트레스가 많은 작업이 되었습니다. 익명이 매우 중요한 세상에서 "프라이버시를 무시"하고 당신의 모든 행동을 따르는 사람들이 있습니다. 그러나 익명으로 업로드 및 다운로드할 수 있는 항목이 많이 있습니다. 이 접근 방식은 아래에서 살펴보겠습니다.

단계

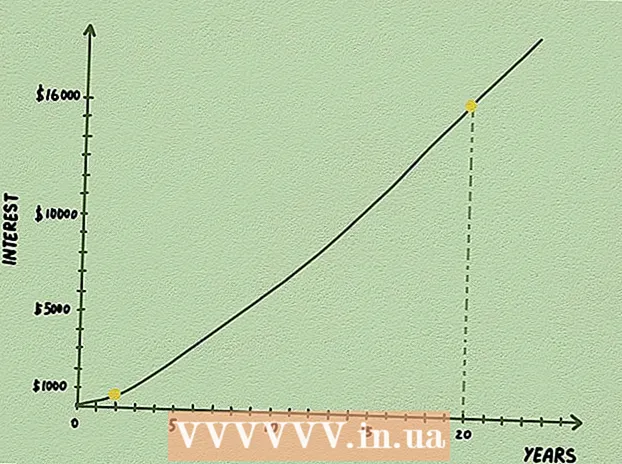

1 정보 고속도로에서 트랙을 숨기는 방법에는 여러 가지가 있습니다. 사람들이 컴퓨터에 흔적을 남기는 주된 방법은 IP 주소입니다. 이 번호는 최소한의 노력으로 실제 주소로 쉽게 변환할 수 있습니다. 따라서 거의 모든 익명 서비스는 IP 주소로만 수행됩니다. Anti-IP 탐지는 두 가지 범주로 나눌 수 있습니다. 즉:

1 정보 고속도로에서 트랙을 숨기는 방법에는 여러 가지가 있습니다. 사람들이 컴퓨터에 흔적을 남기는 주된 방법은 IP 주소입니다. 이 번호는 최소한의 노력으로 실제 주소로 쉽게 변환할 수 있습니다. 따라서 거의 모든 익명 서비스는 IP 주소로만 수행됩니다. Anti-IP 탐지는 두 가지 범주로 나눌 수 있습니다. 즉: - 소프트웨어 기반:

- 프록시: 프록시는 간단히 말해서 필요한 리소스에 대한 연결을 반영하는 또 다른 프록시 컴퓨터입니다. 이러한 프록시 "주소"를 입력할 수 있도록 Firefox 추가 기능을 다운로드할 수 있습니다.

- 목록 차단: 차단 목록은 사람들이 자신에게 연결하는 것을 차단하려는 컴퓨터의 다양한 주소로 구성됩니다. 이 서비스를 사용하면 정부 사이트, RIAA, 스파이웨어 사이트 및 광고까지 어느 정도 차단할 수 있습니다. 인기 있는 무료 차단 목록 도구는 Peer Guardian입니다.

- 바운스 링크: 일부 호스팅 사이트에서는 사용자 업로드 덕분에 자체 링크를 다운로드할 수 있습니다."면책 조항"을 지정한 후에는 사용자가 다운로드하는 링크에 대해 어떠한 책임도 지지 않으며 일부는 IP 주소 로그를 삭제하기도 합니다. 또는

- 하드웨어 기반: 컴퓨터에 특정 부품을 추가하거나 제거하여 높은 수준의 익명성을 얻을 수 있습니다.

- NIC-USB: 인터넷 카드를 제거하면 완벽한 익명성을 얻을 수 있습니다. 전원 코드를 통해 바로 갈 수 없습니까? 그러나 연결 상태를 유지하려면 장비에 투자하는 것이 좋습니다. 대용량 데이터 복구 디스크, 즉 대용량 USB 플래시 드라이브를 확보하십시오. 운영 체제를 설치하고 컴퓨터의 임의 BIOS 설정을 사용하려면 USB에서 컴퓨터를 부팅하기만 하면 됩니다. 인터넷 속도가 빠른 피자집이나 일부 카페에서 사용하기 매우 편리합니다. 그러나 실생활에서 익명을 유지해야 하며 결국 가장 현대적인 SSH 프로토콜을 배워야 합니다.

- 차동 포팅: 적절한 하드웨어 및 소프트웨어 상황이 주어지면 병렬 또는 직렬 케이블을 사용하여 두 대의 컴퓨터를 함께 연결할 수도 있습니다. 이 방법을 사용하면 여러 대의 컴퓨터를 혼합 프록시 및 포트와 함께 연결하여 Peeper를 사용하는 사람을 혼란스럽게 할 수 있습니다.

- Airsnorting: 무선 노트북으로 카페 밖에 앉을 수 있습니다. 이름 없는 Linux 응용 프로그램을 사용하면 무선 전송 중에 "공중을 통해 흐르는" 보이지 않는 암호화 키를 찾을 수 있으므로 연결을 위한 "황금 키"를 제공합니다. 이것은 SSH 프로토콜과 결합되어 거의 모든 곳에서 온라인으로 연결됩니다.

- SSH 프로토콜: PirateRay 서버 중 하나에서 SSH 보안 터널을 사용하는 작은 PirateRay 앱으로 사용자는 특정 서버를 선택하거나 앱이 시작될 때마다 임의의 서버 선택을 허용하는 옵션을 설정할 수 있습니다 =.

- 소프트웨어 기반:

2 그 이후에는 사용자가 수신하거나 전송하는 모든 데이터가 암호화됩니다.

2 그 이후에는 사용자가 수신하거나 전송하는 모든 데이터가 암호화됩니다. 3 토렌트 네트워크와 관련된 모든 작업은 지구 반대편에 있는 서버의 IP 주소에서 수행됩니다. 로그인은 동일한 서버에서 수행되지 않으므로 사용자는 보안과 익명을 확신할 수 있습니다.

3 토렌트 네트워크와 관련된 모든 작업은 지구 반대편에 있는 서버의 IP 주소에서 수행됩니다. 로그인은 동일한 서버에서 수행되지 않으므로 사용자는 보안과 익명을 확신할 수 있습니다.

경고

- 잡히지 않는 가장 좋은 방법은 불법적인 행위를 하지 않는 것입니다. 그렇게 편리하지 않더라도 가능한 한 법적 대안을 찾으십시오.

- RIAA만큼 강한 사람이라면 충분한 시간만 주어진다면 익명성을 깨뜨릴 수 있다. 이것은 아무리 노력해도 사실입니다. 트래픽은 여전히 많은 라우터와 서버를 거쳐야 합니다.

- 유일한 진정한 익명의 연결은 주머니에 넣고 가지고 가는 것입니다.

- IP 주소는 절대 보이지 않습니다. 프록시를 사용하면 탐지 속도가 느려질 수 있지만 다운로드 프로세스는 "추적 없이" 진행되지 않습니다. 또한 프록시는 인터넷 속도를 크게 저하시킵니다.

- 랩톱에는 데스크톱 컴퓨터와 마찬가지로 IP 주소가 있습니다.